"Die DSGVO revolutioniert die Anforderungen an den Schutz persönlicher Daten. Sie erfordert den Einsatz von Lösungen, die dem jeweiligen Stand der Technik entsprechen. Mithilfe der Sicherheitsdienste von Akamai minimieren Sie die Risiken bei der Verarbeitung personenbezogener Daten in Webanwendungen" - Dr. Anna Schmits, EMEA-Datenschutzbeauftragte, Akamai

DSGVO: Worum geht es?

Die Datenschutz-Grundverordnung (DSGVO) ist die neue EU-Verordnung zum Datenschutz, die die bestehende Datenschutzrichtlinie 95/46/EC sowie die Vielzahl der lokalen Datenschutzgesetze der EU-Mitgliedstaaten ersetzt. Die DSGVO dient der Vereinheitlichung der Datenschutzgesetze in Europa und hat einen umfassenden Schutz der personenbezogenen Daten von EU-Bürgern zum Ziel.

Die Nichteinhaltung der Regelungen der DSGVO z.B. durch unzureichenden Schutz der persönlichen Daten, kann erhebliche finanzielle Folgen und auch ernste Konsequenzen für die jeweiligen Führungspersonen haben. Im Endeffekt steht der Ruf des Unternehmens auf dem Spiel.

Die DSGVO ist unmittelbar in allen EU-Mitgliedstaaten anwendbar und tritt am 25. Mai 2018 in Kraft. In Hinblick auf Datensicherheit fordert die DSGVO, dass datenverarbeitende Unternehmen „geeignete technische und organisatorische Maßnahmen“ treffen, um zu verhindern, dass eine Datenschutzverletzung zu einer Verletzung der Rechte und Freiheiten der betroffenen EU Bürger führt. Ob eine Maßnahme geeignet ist, richtet sich dabei u.a. nach den Kategorien der persönlichen Daten und der Art der Verarbeitung und erfordert eine Risikoanalyse. Die entsprechenden Maßnahmen müssen bereits vor dem Inkrafttreten der Richtlinie im Mai 2018 getroffen werden. Angesichts der Vielzahl personenbezogener und vertraulicher Daten, die über Internet-Websites und Webanwendungen verarbeitet werden, ist dies keine leichte Aufgabe.

Weiterhin müssen datenverarbeitende Unternehmen unter der DSGVO nachweisen, dass die Maßnahmen geeignet waren, um die personenbezogenen Daten effektiv und effizient zu schützen. Häufig wird dieser Nachweis dadurch erschwert, dass die Unternehmen für einzelne Datenverarbeitungsprozesse Drittanbieter einsetzen. Somit ist erforderlich, dass nachgewiesen wird, dass die Drittanbieter die Daten effektiv und effizient schützen. Selbst im Fall einer Vielzahl von verarbeitenden Dritten bleibt das ursprüngliche Unternehmen für den Schutz der personenbezogenen Daten verantwortlich und muss diesen Nachweis für jeden Drittanbieter führen. Im Hinblick auf das Prinzip der Verantwortlichkeit unter der DSGVO, ist es also absolut erforderlich, dass der Verantwortliche und/oder die Drittanbieter geeignete technische und organisatorische Maßnahmen getroffen haben und – insbesondere im Fall einer Schutzverletzung – auch in der Lage sind nachzuweisen, dass diese Maßnahmen geeignet waren.

G&L + Akamai unterstützen Sie bei der Einhaltung der DSGVO

Gemäß der DSGVO müssen dokumentierte Nachweise dafür erbracht werden, dass die von einem Unternehmenverarbeiteten personenbezogenen Daten angemessen und ausreichend geschützt sind. In unserer heutigen, vernetzten Welt, in der viele Webanwendungen und Websites personenbezogene Daten enthalten oder darauf zugreifen, kann dies eine große Herausforderung darstellen – nicht nur in Bezug auf die eingesetzten Prozesse und Technologie, sondern auch in Bezug auf die notwendigen Spezialisten. Mit der Akamai Intelligent Platform können Sie diese Aufgabe meistern:

Akamai bietet eine robuste Sicherheitsstrategie für Webanwendungen, hervorragende Sicherheitsexperten, flexible Prozesse und State-of-the-Art-Technologie. Im Folgenden möchten wir Ihnen vier Empfehlungen geben, wie Sie die Sicherheitsanforderungen an Ihre Webanwendungen gemäß der DSGVO erfüllen können:

1) Implementierung geeigneter technischer und organisatorischer Maßnahmen

Große Mengen personenbezogener Daten werden über Webanwendungen verarbeitet. Gemäß der DSGVO müssen Unternehmen und Organisationen geeignete technische und organisatorische Maßnahmen ergreifen, um die von ihnen verarbeiteten personenbezogenen Daten in Webanwendungen adäquat zu schützen. Zu solchen Maßnahmen sollten Sicherheitstechnologien für Internetanwendungen und Webseiten gehören, die den Schutz vor unerlaubtem Zugriff auf personenbezogene Daten zum Ziel haben – risikobasiert und Best Practice-bezogen.

Die Akamai Web Application Firewall (WAF) vereint branchenspezifische Best Practices (unter anderem nach Open Web Application Security Project (OWASP)) mit intelligenten Bewertungsmechanismen zur Identifizierung von Webangriffen. Darüber hinaus überwachen Akamai Sicherheitsexperten das Internet fortlaufend auf neue Angriffe.

Die Akamai WAF ist ein Dienst, der risikobasiert vor Webbedrohungen schützt. Sie beruht auf der Einordnung von Zugriffen auf Webanwendungen in Risikogruppen, d.h. Risiken durch hochspezialisierte Angriffe können umgehend, effektiv und effizient gemindert werden.

Eine Implementierung der Akamai WAF kann somit als Nachweis dienen, dass Sie als Kunde für ihre Webanwendungen alle geeigneten Maßnahmen ergriffen haben, um gegen bekannte und unbekannte Bedrohungen aus dem Web gewappnet zu sein.

Die über die Akamai Intelligent Platform geleiteten Webinhalte sind zunehmend API-basiert. Die Tatsache, dass APIs nicht ausreichend geschützt sind, wird auch von OWASP (Open Web Application Security Project, www.owasp.org) explizit als zunehmendes Risiko diskutiert, das besonderer Aufmerksamkeit bedarf. Akamai Kona Site Defender ist speziell für den Schutz von API-Kommunikation ausgelegt.

Akamais Service Kona Site Defender bietet folgende Vorteile:

- Schutz von RESTful-APIs und XML-basierten Webdiensten

- Minimierung der Auswirkung von DDoS-Angriffen (Bandbreitensaturierung durch exzessive Datenraten, Slow Post-Attacken)

- Datendiebstahl (Parameter-Missbrauch, MITM-Attacken, Injection-Attacken)

- Bereitstellung des Dienstes als skalierte Cloud-Lösung, um den Anforderungen selbst größter Unternehmen gerecht zu werden

- Automatische Analyse- und Berichtsfunktion

- SIEM-Integration

2) Der Nachweispflicht gerecht werden

Im Falle einer Verletzung des Schutzes personenbezogener Daten, muss dies der Datenschutzbehörde gemeldet werden. Dabei ist es wichtig, dass der Datenschutzbehörde Nachweise zu den bereits erfolgten und den in Zukunft geplanten Abwehrmaßnahmen von Webangriffen vorgelegt werden können, um sicherzustellen, dass die Auswirkungen dieser Angriffe möglichst geringgehalten werden.

Sicherheitsmaßnahmen für Webanwendungen müssen angesichts neuer und sich ändernder Webbedrohungen fortlaufend geprüft werden, damit sie effektiv bleiben. Akamai Security Optimization Assistance unterstützt Unternehmen dabei, auf die sich ständig ändernde Bedrohungslage zu reagieren. Mithilfe der Akamai Lösung können Nachweise erbracht werden, dass Risiken durch den unerlaubten Zugriff auf persönliche Daten in Webanwendungen durch das Erstellen und Pflegen effektiver WAF-Regeln aktiv vorhergesehen und gemindert wurden. Akamai stellt als Teil seiner Dienste umfassende Berichte und Bewertungen zu Webangriffen bereit – unter Angabe von Typ, Menge und Wahrscheinlichkeit, stets bezogen auf einen definierten Zeitraum. Im Rahmen des Services Akamai Managed Kona Site Defender überprüft ein Sicherheitsexperte von Akamai proaktiv die bestehenden Sicherheitsrichtlinien und stellt Empfehlungen für fortlaufende Anpassungen der WAF-Regeln in Hinblick auf die aktuellen Webbedrohungen bereit.

3) Einsatz von Technologie nach „Stand der Technik“

Die DSGVO erfordert den Einsatz von Lösungen, die dem Stand der Technik3 entsprechen. Mit Akamai minimieren Sie die Risiken bei der Verarbeitung personenbezogener Daten in Webanwendungen. Dabei geht es primär darum, Ihre Webanwendungen gegen DDoS- und Application Layer-Attacken abzusichern.

Distributed Denial of Service (DDoS)-Angriffe – in Verbindung mit Angriffsvektoren auf Anwendungsebene, wie SQLInjection (SQLi), Local File Inclusion (LFI), Remote File Inclusion (RFI) und Cross-Site-Scripting (XSS) – sind eine extrem gefährliche Kombination, wenn es um die Schutzverletzung und die Offenlegung personenbezogener Daten in Webanwendungen geht.

Oft sind separate Lösungen zum Schutz der Webanwendungen von unterschiedlichen Anbietern im (Cloud)-Rechenzentrum des Kunden im Einsatz, die nicht miteinander integriert sind. Dieser Ansatz verzögert eine effektive und schnelle Reaktion auf eine akute Gefahr.

"Während Ihre Techniker und Anwendungen damit beschäftigt sind einen DDoS-Angriff abzuwehren, der die Verfügbarkeit Ihrer Services einschränkt, besteht die Gefahr, dass gleichzeitig durch einen verdeckten Angriff auf personenbezogene Daten zugegriffen wird. Akamai kann personenbezogene Daten in Webanwendungen effektiv schützen und auf harmonisierte und koordinierte Weise Schutz vor DDoS- und Application Layer-Angriffen bieten" - Gerhard Giese, Manager Enterprise Security Architects EMEA, Akamai

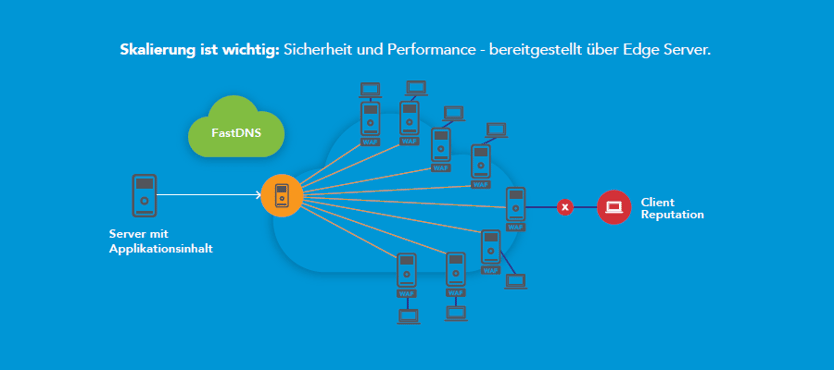

Skalierung ist wichtig: Sicherheit und Performance - bereitgestellt über Edge Server

Skalierung ist wichtig: Sicherheit und Performance - bereitgestellt über Edge Server

Da die Akamai Web Application Firewall Teil der Akamai Intelligent Platform ist, stellt sie Kundeninhalte stets über den Edge-Server bereit, der geografisch dem Nutzer am nächsten liegt. Die WAF gehört somit zur zentralen Infrastruktur des Content Delivery Network von Akamai. Die Akamai Intelligent Platform besteht aus einem weltweiten Netzwerk, das über 230.000 Server umfasst, die in mehr als 1.600 Netzwerken in über 130 Ländern bereitstehen. Dieses Netzwerk ermöglicht es Angriffe lokal aufzuhalten, sobald ein Versuch unternommen wird, Unternehmenswebsites oder Webanwendungen über den Akamai Server zu attackieren – und nicht erst, wenn der Angriff Ihren Webserver im Rechenzentrum bereits erreicht hat. Denn dann ist es sehr aufwendig, den Angriff zu erkennen, zu entschärfen und die Lasten zu absorbieren. Hierzu müssten teures und im Normalfall (wenn kein Angriff ausgeübt wird) überdimensioniertes Equipment angeschafft und verwaltet werden bzw. Hybridlösungen implementiert werden. Die WAF von Akamai dagegen ist auf Tausenden von Edge-Servern installiert und nimmt die gesamte Last problemlos auf. DDoS-Angriffe, auch auf Anwendungsebene, werden sofort am Akamai Edge-Server gestoppt.

Die jeweiligen WAF-Regeln des Kunden werden schnell über Tausende von relevanten Edge-Server angewendet, sodass Ihre Webressourcen weltweit geschützt sind. Akamai ist somit einzigartig positioniert, um die gesamte Verarbeitungs- und Übertragungskette für personenbezogene Daten in Webanwendungen zu schützen – für jede Art von Unternehmen und für jede Internetpräsenz.

Die Effektivität der Web Application Firewall von Akamai kann durch die Überprüfung der Reputation von IP-Adressen, die auf Ihre Webanwendungen zugreifen, weiter erhöht werden. Die Client Reputation-Datenbank von Akamai erfasst in jedem Quartal 1 Milliarde IP-Adressen. Ein kleiner Prozentsatz dieser Adressen gilt als gefährlich und wird auf einer Skala von 1 bis 10 eingestuft. Diese IP-Adressen können vom Kunden anhand von WAF-Regeln blockiert werden. Jeden Tag werden hunderte Millionen IP-Adressen auf schädliche Aktivitäten analysiert. Dieses Vorgehen führt zu messbarer Effektivität, in den meisten Fällen mit einer Genauigkeit von über 95 Prozent. Die Evaluierung der Effektivität der implementierten Schutzmaßnahmen stellt einen wichtigen Teil des Compliance-Prozesses unter der DSGVO dar.

Der Diebstahl von Anmeldedaten (Benutzername und Passwort) kann leicht zum Verlust vertraulicher, personenbezogener Daten führen. Nach einer kürzlich erfolgten Offenlegung von Passwörtern im Internet wurde in Untersuchungen festgestellt, dass bei 8,8 % dieser Anmeldedaten eines der sieben äußerst einfachen Passwörter verwendet wurde, z. B. „123456“ oder „Passwort“. Viele Nutzer verwenden simple Passwörter, die sie sich einfach merken können. Passwörter werden auch häufig wiederverwendet. Sind Anmeldedaten einem Hacker-Angriff zum Opfer gefallen, ist es durchaus möglich, dass auch andere Datenquellen für die Hacker zugänglich werden, weil diese Datenquellen mit dem gleichen Passwort geschützt werden. Angreifer verwenden spezialisierte Botnets, um Webseiten und Datenquellen auf weltweiter Basis mit den gestohlenen Anmeldedaten automatisiert anzugreifen.

Akamai kann diese Risiken minimieren. Ist der Akamai Bot Manager Premier auf den Akamai Edge-Servern aktiviert, werden alle Anfragen an Ihre Webressourcen überprüft und bei schlechter Reputation der IP-Adresse blockiert.

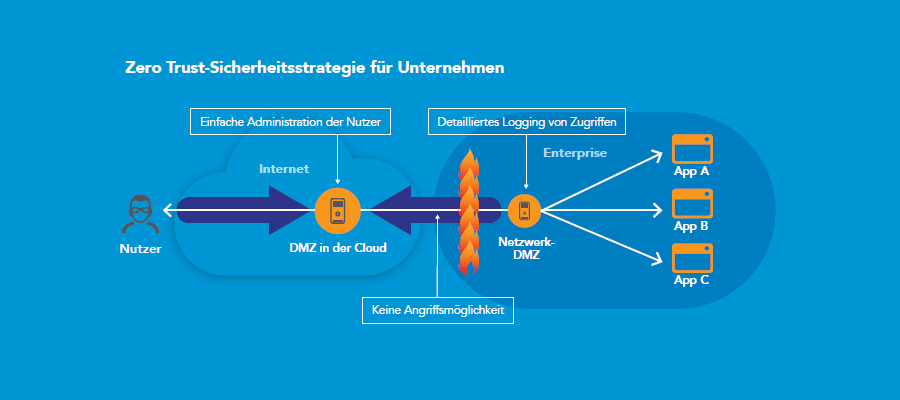

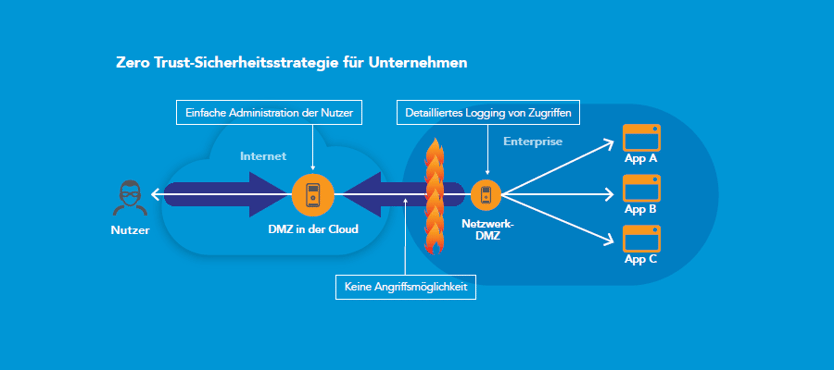

4) Einführung einer Zero-Trust-Sicherheitsstrategie

Damit Ihre Mitarbeiter und Lieferanten ihre Aufgaben erledigen können, müssen Sie ihnen Zugriff auf ihre internen Netzwerk-Anwendungen gestatten. Ein solcher Zugriff für interne wie externe Personen bedeutet allerdings ein erhöhtes Risiko für die Sicherheit personenbezogener Daten in den Webanwendungen und für das Netzwerk im Allgemeinen. Die Einführung einer Zero-Trust-Sicherheitsstrategie unterstützt Sie effektiv bei der Erfüllung der DSGVO-Vorgaben.

Zero-Trust isoliert Applikationen und darin enthaltene personenbezogene Daten vom Internet

Zero-Trust isoliert Applikationen und darin enthaltene personenbezogene Daten vom Internet

Zero-Trust unterscheidet nicht zwischen internem und externem Netzwerk-Traffic: Niemandem sollte blind vertraut werden, unabhängig davon, ob sich die Person innerhalb oder außerhalb Ihres Netzwerkes befindet. Als erster Schritt muss der Zugriff auf jede Ressource von einem zentralen Management System explizit erlaubt werden und der gesamte Traffic rund um die Uhr überwacht werden. Als zweiter Schritt wird das klassische Netzwerk-Design basierend auf DMZ in einen „Isolated Services“-Ansatz überführt. Der Zugriff auf Applikationen über eine DMZ in der Cloud bedeutet somit, dass die Applikationen isoliert vom Internet sind und Nutzer aus Ihrem Netzwerk ferngehalten werden. Der Zugriff auf eine Applikation und die darin enthaltenen personenbezogenen Daten kann nur über die Akamai Intelligent Platform erfolgen. Somit schützt Akamai Ihre Unternehmens-Infrastruktur und Ihre Ressourcen sowie personenbezogene Daten, unabhängig davon, ob diese in einem lokalen oder Cloud-Rechenzentrum gespeichert sind. Mit dieser Trennung und Isolierung der Applikationen und Daten, gepaart mit einem Zugriffs-Logging werden Sie den Auflagen von Audits und der Datenschutzfolgenabschätzung gemäß der DSGVO schneller und einfacher gerecht.

Ein weiteres Zero-Trust-Prinzip sagt, dass Ihre Mitarbeiter und deren Devices per se keine Vertrauensstellung genießen. Sämtliche Aktivitäten werden überwacht und geloggt. Das Logging der Aktivitäten Ihrer Mitarbeiter und Dienstleister helfen Ihnen wiederum der Nachweispflicht nach DSGVO gerecht zu werden.

Da die meisten Webattacken DNS-Methoden verwenden, müssen DNS-Anfragen aus dem Unternehmen heraus nicht nur geloggt werden, DNS muss vielmehr als Kontrollpunkt fester Bestandteil Ihrer Sicherheitsstrategie sein. Und das funktioniert folgendermaßen: Im Rahmen einer Zero-Trust-Vorgehensweise überprüft die Akamai Cloud-DMZ alle DNSAnfragen. Sobald nicht-vertrauenswürdige Links z.B. in Phishing- oder Ransomware-Mails angeklickt werden, blockt die Cloud-DMZ die DNS-Anfrage und schützt so Ihre Benutzer. Die Akamai Cloud-DMZ schützt Ihr Unternehmen in vielerlei Hinsicht:

- Um Applikationen und Daten ausschließlich an „AuthN“- und „AuthZ“-Benutzer und -Devices auszuliefern.

- Um proaktiv Schadsoftware und DNS-basierte „Exfiltration Everywhere“ zu verhindern

Das Zero-Trust-Sicherheitsmodell folgt der Devise: Niemandem per se vertrauen, stets überprüfen – bei voller Visibilität.

Fazit: Mit der DSGVO wird das Konzept der Rechenschaftspflicht, einschließlich einer Nachweispflicht für datenverarbeitende Unternehmen eingeführt. Es wird erwartet, dass datenverarbeitende Unternehmen ihre Verarbeitungsvorgänge genau kennen und sich der entsprechenden Risiken für den Schutz der Daten bewusst sind. Zudem ist erforderlich, diese Risiken durch geeignete Maßnahmen zu minimieren, um die (Datenschutz-) Rechte und Freiheiten natürlicher (EU) Personen zu wahren. Akamai hat die weltweit größte und modernste Cloud-Delivery-Plattform für die sichere Verteilung und Beschleunigung von Webinhalten. Durch die Expertise von Akamai können Sie die personenbezogenen Daten in Ihren Webanwendungen besser vor Verlust und unbefugtem Zugriff schützen.

Indem Sie die Akamai Web Application Firewall (WAF) implementieren, können Sie nachweisen, dass Sie geeigneteMaßnahmen einsetzen, um gegen viele bekannte und unbekannte Internet-Bedrohungen gewappnet zu sein. Die Web Application Firewall vereint branchenspezifische Best Practices mit intelligenten, risikobasierten Bewertungsmechanismen, um Angriffe zu identifizieren. Umfassend geschulte Sicherheitsexperten von Akamai unterstützen Ihr Unternehmen dabei, auf die sich ständig ändernde Bedrohungslage zu reagieren. Mithilfe der bereitgestellten Berichte können Nachweise erbracht werden, dass Risiken einer Schutzverletzung für die in den Webanwendungen genutzten persönlichen Daten durch das Erstellen und Pflegen effektiver WAF-Regeln vorhergesehen und gemindert wurden. Darüber hinaus kann das Risiko von Angriffen über mehrere Vektoren, die auf personenbezogene Daten abzielen, durch die Implementierung einer harmonisierten und integrierten DDoS-Lösung auf Anwendungsebene gemindert werden. Akamai unterstützt seine Kunden schließlich dabei, den Zugriff von Mitarbeitern und/oder Zulieferern nur auf die wirklich erforderlichen Webanwendungen und die darin enthaltenen Daten zu beschränken und Prüfpfade darüber zu erstellen, wer wann auf welche Webanwendungen zugegriffen hat. Akamai Services helfen Kunden somit eine geeignete Zugriffskontrolle auf personenbezogene Daten in Webanwendungen zu implementieren und deren Effektivität nachzuweisen. Damit minimieren Sie das Risiko einer Schutzverletzung für diese Daten und zeigen sich verantwortungsvoll bei der Datenverarbeitung – ganz im Sinne der DSGVO.

Links zu den im Text genannten Security-Lösungen:

Ergänzend empfehlen wir: Aufzeichnung Akamai DSGVO-Webinar (Januar 2018)

Fragen zum Thema?

Wir können Sie gemeinsam mit Akamai zu allen genannten Lösungen beraten - zögern Sie nicht, uns zu kontaktieren.